soyeomul@yw-1204:~/karma$ ls -l

total 12

-rw------- 1 soyeomul soyeomul 4891 Apr 14 16:38 20230415-johnl

-rw------- 1 soyeomul soyeomul 1542 Apr 28 01:27 ed25519-verify.txt

soyeomul@yw-1204:~/karma$ sudo opendkim-testmsg < 20230415-johnl

opendkim-testmsg: dkim_eom(): Bad signature

soyeomul@yw-1204:~/karma$ sudo opendkim-testmsg < ed25519-verify.txt

soyeomul@yw-1204:~/karma$

soyeomul@yw-1204:~/karma$

soyeomul@yw-1204:~/karma$

처럼

opendkim-testmsg 라는 명령어로 도착한 메일을 다시

검증 성공하면 아무런 메시지 없이 셸이 떨어지고

ed25519 라는 새로운 보안 알고리즘이 세상에 나오기까지

각설하고 이걸 DKIM에서도 사용할 수 있도록 RFC에서도 소개하고 있어요

아직 순정 opendkim 2.11.0 에서 RSA/ED25519 이중 서명 은 지원하지 않습니다.

그리고 아직 구글 Gmail 에선 이 ED25519 를 지원하지 않습니다.

개인적으로

제가 테스트 성공한걸 참고문헌으로 첨부합니다:

[1] https://gitlab.com/soyeomul/Gnus/-/raw/karma/DKIM/ed25519.sh https://gitlab.com/soyeomul/Gnus/-/raw/karma/DKIM/ed25519-verify.txt https://gitlab.com/soyeomul/Gnus/-/raw/karma/DKIM/ed25519-verify.log

2개의 좋아요

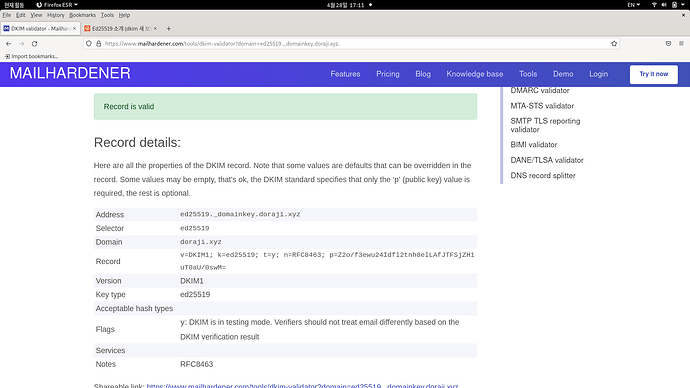

참 새 키(key)를 만들고 이것을 DNS 에다 올렸을때

다음 주소에서 검증 하세요:

해당 링크는

다른곳은 아무리 둘러봐도

@.@

관련스샷:

onting

4월 28, 2023, 1:19오후

3

저는 이제까지 메일을 사용할 때 웹 클라이언트로만 사용 해와서 이런 직접 메일 서버/클라이언트를 돌려야하는 상황이나 감각을 이해하지 못하고 있어서 굉장히 새롭네요.

1개의 좋아요

가장 처음 콤푸타/인터넷을 접했을때

patnom@hanmail.net

해군 첫휴가 나왓눈데 슨배를 만나서 술한잔하믄서

슨배왈 이메일 보낼줄 알면 콤맹을 면한다네여

@.@

1998년-1999년 …;;;

2개의 좋아요

gnsinfo

4월 29, 2023, 10:01오전

5

아, 해군이요…ㅎㅎ

와~~ 이메일 전문가 셨네요~꾸벅 ~

@.@

1개의 좋아요

아이고 이메일 전문가라뇨

오픈소스 프로젝트 메일링에서 날라오는

소중한 정성 댓글 감사함미다!!!

1개의 좋아요

추가로 opendkim-testmsg 라는 프로그람에 대한 보충 내용입니다.

지금으로선 ED25519 키를 검증해주는 서비스가 전무합니다.

OpenDKIM 데비안 메인테이너 (David Bürgin) 에게도 메일을 보내봤지만

그래서 좀 더 테스트를 해봤습니다

단일 키만 서명된것은 확인이 쉽습니다.

하지만 복수개의 키가 서명된 메일을 검증할땐

이것만 알면 됩니다

키마다 다 이상이 없어야지만검증 성공 의 의미입니다.

해보면 알겠지만

이런 메카니즘이 있기에

갱장히 독일 법원은 과학적으로 최첨단을 달립니다.

;;;

UPDATES:dnswl.org 메일링서버 ED25519 키 검증해주는걸 좀 전에 확인했습니다.dnswl.org 메일링에 가입하여 그곳으로 메일을 보내서

2개의 좋아요